ACTIVE DIRECTRY

Active Directoryを導入する理由

Active Directoryは、データアクセスへの認証を管理するために利用されます。企業や組織において誰もが内部のデータにアクセスできるのは、セキュリティ面で好ましくありません。権限がないユーザーと認証情報を共有するのは運用としても問題です。

アクセス権限があるユーザーのみを認証し、許可を出すのがActive Directory(AD)の役割です。ユーザー認証をするにあたっては、ユーザー名とパスワードが利用されます。

ユーザーは一度認証を通過するだけで、アクセスできる範囲に継続してアクセスが可能となります。効果的なリソース管理機能として役に立つのです。

ADのメリットは管理者の負担軽減

システム管理者は、アクセス制御の役割をになっています。新卒、中途の社員が入ってきた時や人事異動が起きた場合に、度々権限を割り振ることになるでしょう。

ADのメリットは、部署や役職といった属性でアクセス制御が可能なことです。これによりユーザーごとに制御の設定をする必要がなくなります。

セキュリティ管理だけではなく、グループポリシー機能によって利用端末の自動セットアップが可能です。利用端末に対して、組織のルール適用やソフトウェアのインストール、アップデートの管理もできます。

システム管理者の負担軽減が実現できる

ーー

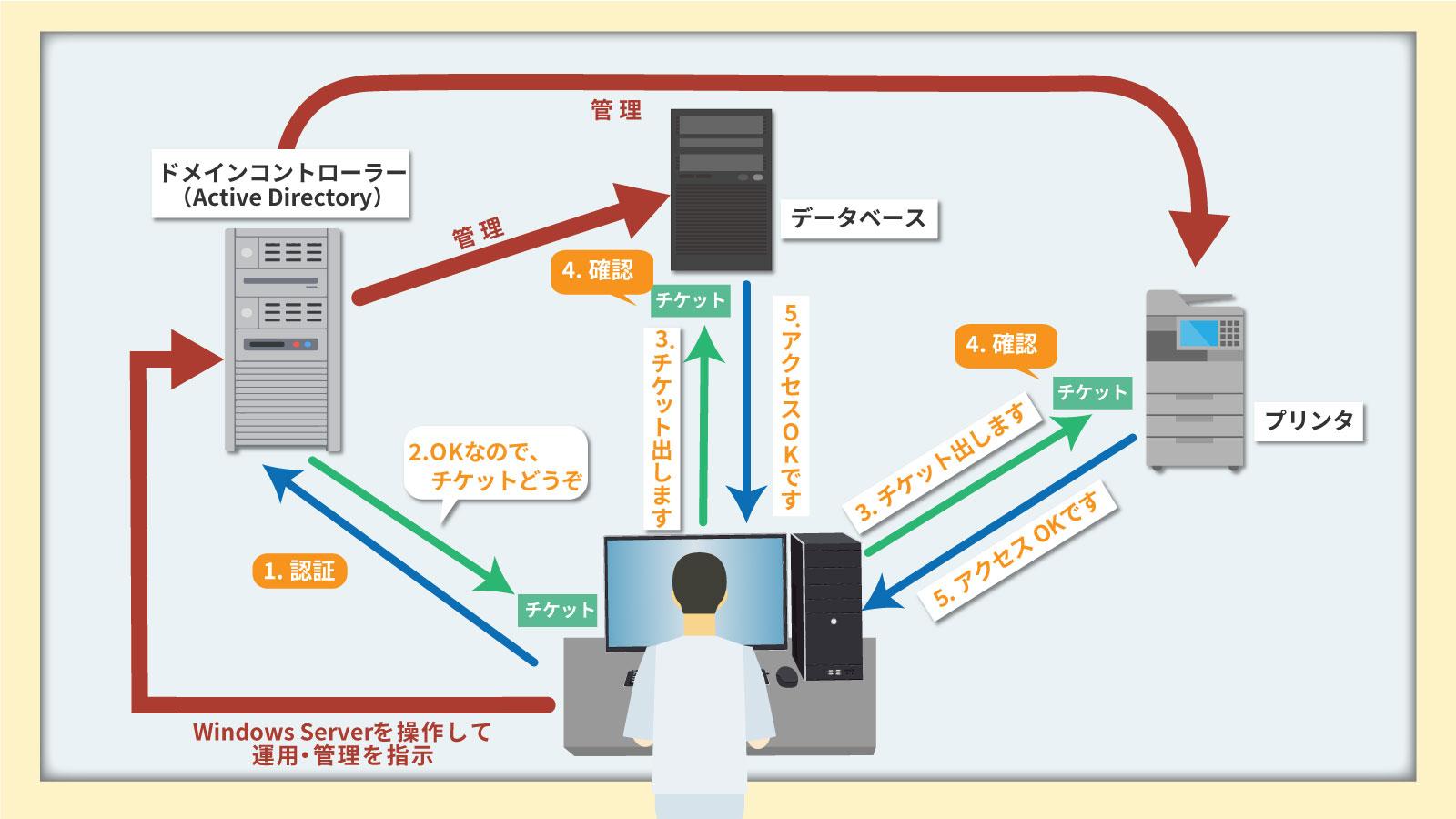

Active Directoryでは「ドメイン」と呼ばれるリソース同士の関係性を表す領域が作成されます。ドメインは、大きなフォルダのようなものだと考えても構いません。このドメインの中で、ユーザー、プリンタ、PC、共有データ、部署やプロジェクトチームといったリソースに関する情報を扱うことができます。

誰がどのPCを利用していて、どの部署に誰が所属していて、どの部署がどの共有データにアクセスして良いのか。こういったリソース同士の関係性を「ドメインコントローラー(DC)」と呼ばれる管理システムを利用し、ドメインの中に記述するのです。

それによって、ユーザーは「自分が誰であるか」をドメインコントローラーを通して証明し、DCは「この人は誰であるか」を示すチケットを渡し、ユーザーはチケットを使って自分と関わりのあるリソースに自由にアクセスすることができるようになります。Active Directoryによって、ユーザーとその他のリソースにどのような関係があるのかが分かっているので、リソースを使う度に別々のパスワードを入れる必要がありません。

さらに、システム管理者はDCを利用してドメインを管理するだけではなく、DCでドメイン内に存在するリソースそのものを一括管理することができるようになります。これによってPCをアップデートしたり、不具合を修正したり、遠隔でサポートをすることもできるようになるため、管理者の労力は大幅に軽減されます。

特にそれぞれのリソースのセキュリティポリシーを管理者側で管理できるようになるため、端末が更新されていなかったり、設定ミスによって脆弱(ぜいじゃく)性を持った端末から情報漏えいを許してしまったりといった初歩的なトラブルを防止することができます。

「シングルサインオン」「フェデレーション」

「ドメインツリー」や「フォレスト」では、ユーザー自身が所属するドメインに一度ログインするだけで信頼関係を結んだドメインのリソースにアクセスできるようになります。このような1度のログインでさまざまなリソースにアクセスできるようになる仕組みを「シングルサインオン」と呼びます。

こんな話を聞くと、GoogleやTwitterのアカウントでさまざまなサービスにログインできるような仕組みをイメージするかもしれませんが、それもまたシングルサインオンの一種です。

先ほどのドメインツリーとフォレストの関係をGoogleサービスで例えると、GmailアカウントでGoogle Driveを使えるようになるのがドメインツリーの関係で、GmailアカウントでGoogle以外のサービスにもログインできるのがフォレストと言えるでしょう。

ただ、フォレストはWindows Server内でActive Directoryを使った信頼関係を指しますので、外部のクラウドサービスやウェブサービスにおいてシングルサインオンができる関係性は「フェデレーション」と呼びます。

Active Directoryでは、こうしたウェブ上のクラウドサービスなどにシングルサインオンで接続するための「Active Directoryフェデレーションサービス」なども提供しており、ドメインに参加するだけで別にIDとパスワードを入力することなしに「Office 365」や「Microsoft Azure」に接続できるようになっています